Хакеров-вымогателей Embargo связали со «сбежавшей» группировкой BlackCat

Группировка вымогателей Embargo стала одним из ключевых теневых игроков в RaaS-секторе. С апреля 2024 года хакеры получили в виде выкупов криптовалюту на сумму более $34 млн, говорится в отчете TRM Labs.

По данным исследователей, группа предоставляет преступникам инструменты для проведения атак в обмен на долю выручки от выкупа. При этом Embargo сохраняет контроль над основными операциями, включая манипуляции с инфраструктурой и переговоры о платежах.

«Embargo использует высокотехнологичные и агрессивные программы-вымогатели. Однако они избегают брендирования и не используют привлекающие внимание тактики как другие известные группировки вроде тройного вымогательства и преследования жертв. Такая сдержанность, вероятно, помогла избежать обнаружения правоохранительными органами и снизить внимание со стороны СМИ», — заявили в TRM Labs.

Целями киберпреступников зачастую становятся организации в сфере здравоохранения, деловых услуг и производства, для которых простои обходятся дорого.

Среди известных жертв — сеть аптек American Associated Pharmacies, Memorial Hospital and Manor в Джорджии и Weiser Memorial Hospital в Айдахо. Совокупные требования выкупа к ним достигли $1,3 млн.

Как правило, Embargo получает первоначальный доступ, используя незащищенные уязвимости в ПО, социальную инженерию, а также фишинговые электронные письма и вредоносные веб-сайты.

Связь с BlackCat

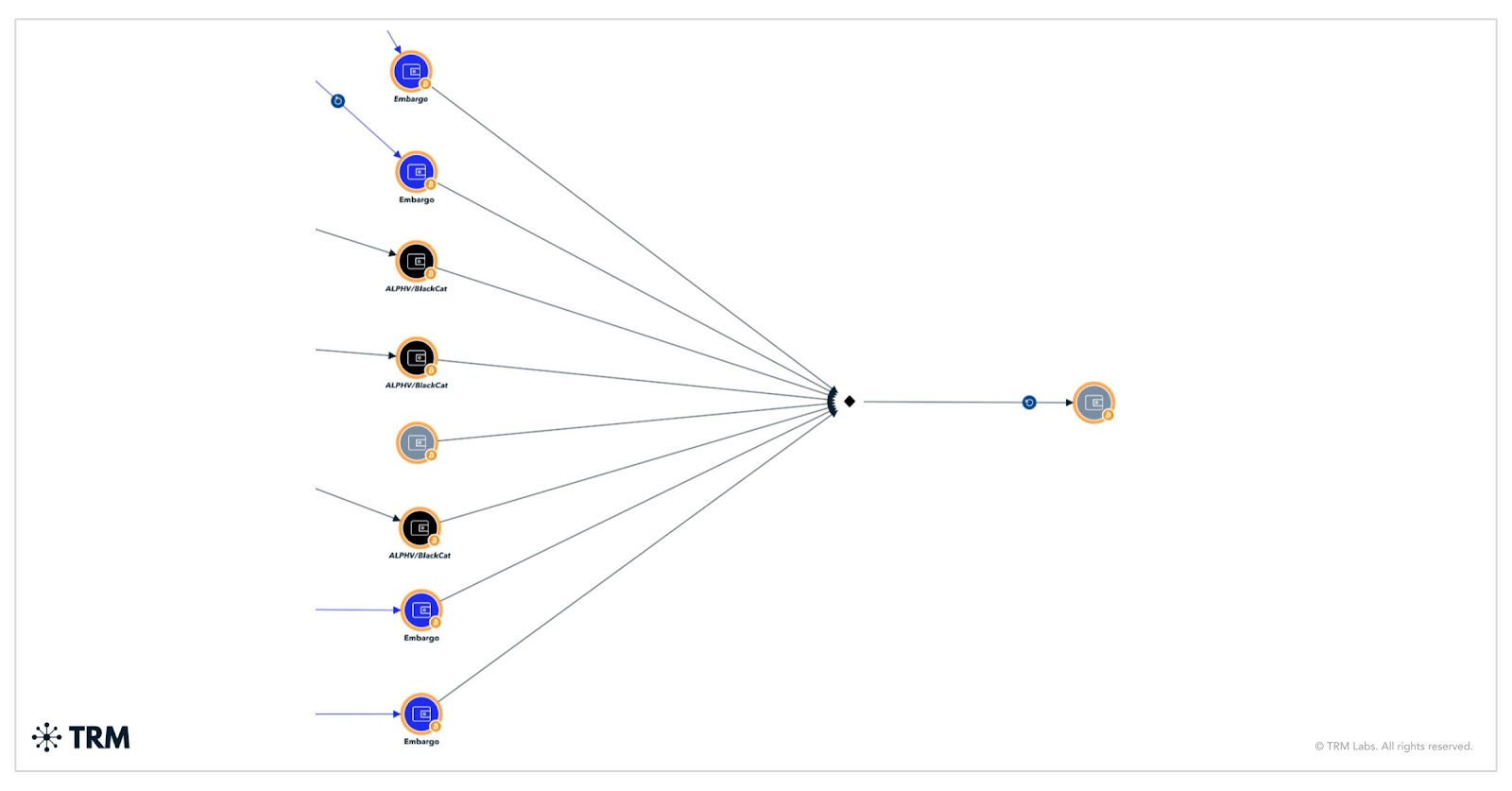

Аналитики TRM Labs предполагают, что Embargo может являться сменившей имя группировкой BlackCat, которая распространяла программу-шифровальщик ALPHV.

В 2024 году хакеры объявили закрытии проекта из-за того, что ФБР якобы изъяло их инфраструктуру. Однако правоохранители не подтвердили информацию. Тогда появились слухи о возможном экзит-скаме, а один из участников обвинил членов команды в краже $22 млн из полученных выкупов.

Исследователи выявили общие технические аспекты группировок: они используют язык программирования Rust, управляют схожими сайтами утечки данных и демонстрируют ончейн-связи через кластеры кошельков.

Связь кошельков Embargo и BlackCat. Источник: TRM Labs.

Embargo использует сеть промежуточных адресов, высокорискованных бирж и подсанкционных платформ, включая Cryptex.net, чтобы скрыть происхождение средств. При этом хакеры не часто применяют криптомиксеры и кроссчейн-мосты.

Исследователи выявили около $18,8 млн преступных доходов группировки, которые находятся без движения долгое время. Вероятно, эта тактика позволяет привлекать к своим действиям меньше внимания.

Напомним, в июле 2025 года бывшего сотрудника компании DigitalMint, которая помогает жертвам программ-вымогателей, заподозрили в сговоре с хакерами.

Bitcoin

Bitcoin  Ethereum

Ethereum  Tether

Tether  USDC

USDC  TRON

TRON  Dogecoin

Dogecoin  Cardano

Cardano  Bitcoin Cash

Bitcoin Cash  Monero

Monero  LEO Token

LEO Token  Chainlink

Chainlink  Stellar

Stellar  Zcash

Zcash  Litecoin

Litecoin  Hedera

Hedera  Dai

Dai  Cronos

Cronos  OKB

OKB  Ethereum Classic

Ethereum Classic  KuCoin

KuCoin  Cosmos Hub

Cosmos Hub  Algorand

Algorand  VeChain

VeChain  Dash

Dash  Tezos

Tezos  TrueUSD

TrueUSD  IOTA

IOTA  Decred

Decred  NEO

NEO  Basic Attention

Basic Attention  Qtum

Qtum  Ravencoin

Ravencoin  0x Protocol

0x Protocol  Waves

Waves  Ontology

Ontology  Pax Dollar

Pax Dollar  Lisk

Lisk  Huobi

Huobi  Bitcoin Gold

Bitcoin Gold  NEM

NEM  Augur

Augur