Кошельки Atomic и Exodus стали мишенью для нового эксплоита кибербезопасности

Пользователи кошельков Atomic и Exodus подвергаются атакам со стороны злоумышленников, загружающих вредоносные программные пакеты в онлайн-репозитории кодирования для кражи закрытых ключей шифрования в последней угрозе кибербезопасности, выявленной специалистами по безопасности.

По словам исследователей кибербезопасности из ReversingLabs, эксплоит работает путем сокрытия вредоносного кода в, казалось бы, легитимных пакетах программного обеспечения npm, которые представляют собой предварительно созданные пакеты кода, широко используемые разработчиками программного обеспечения.

Эти вредоносные программные пакеты нацелены на локально установленные файлы Atomic Wallet и Exodus Wallet, устанавливая исправление, которое перезаписывает файлы, чтобы нарушить пользовательский интерфейс и обмануть ничего не подозревающую жертву, заставив ее отправить криптовалюту на мошеннические адреса.

Атаки на цепочки поставок программного обеспечения — это новый вектор угроз, нацеленный на держателей криптовалют, поскольку отрасль продолжает играть в кошки-мышки с хакерами, пытающимися украсть средства пользователей, используя все более изощренные методы, чтобы избежать обнаружения.

Вредоносный код, содержащийся в пакете pdf-to-office. Источник: ReversingLabs

Хакеры все более изощренно атакуют криптосообщество

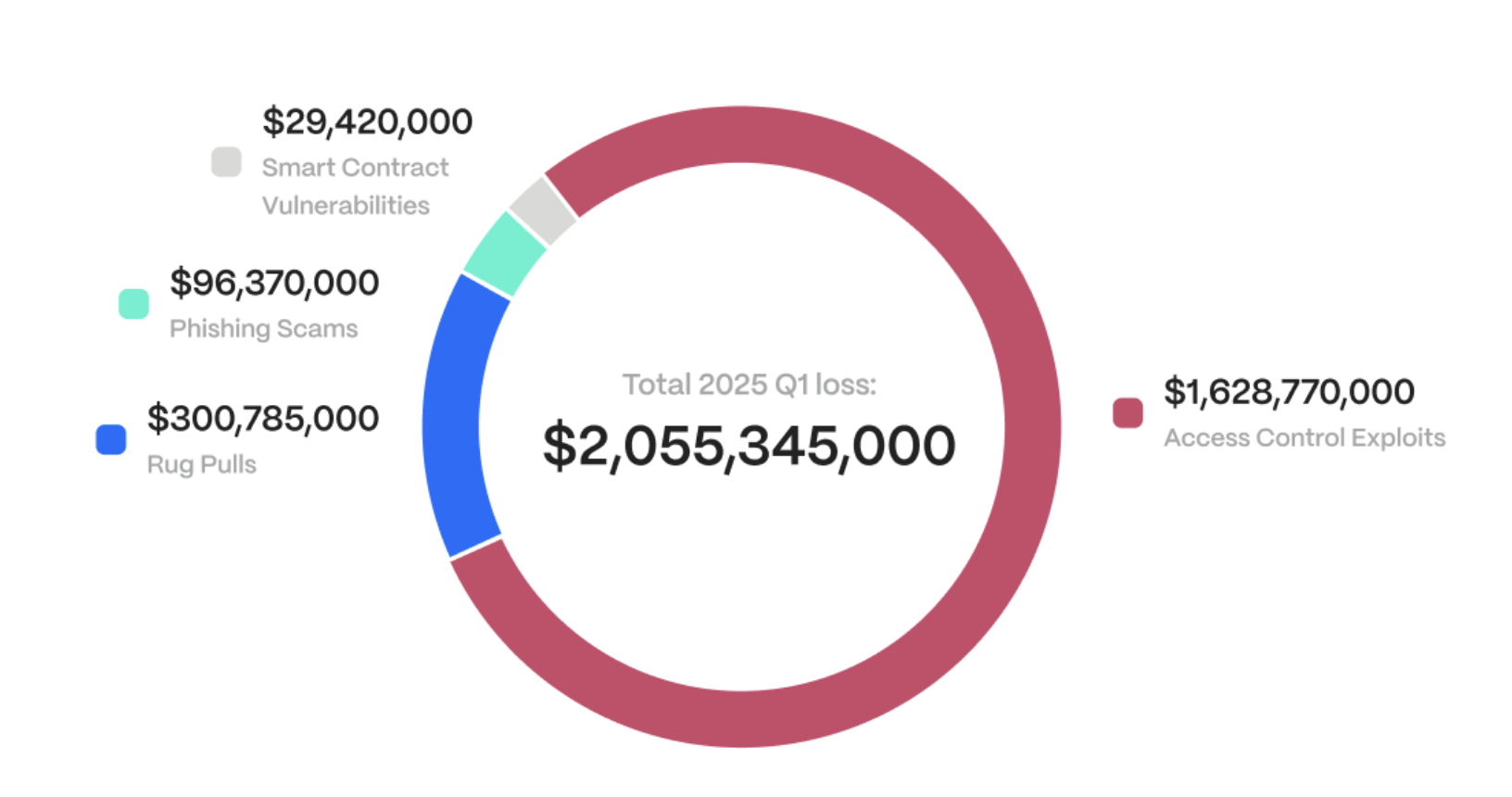

По данным компании по кибербезопасности Hacken, взломы и эксплоиты криптовалют обошлись отрасли примерно в 2 миллиарда долларов убытков в первом квартале 2025 года, большая часть которых пришлась на взлом Bybit на 1,4 миллиарда долларов в феврале.

Разработчик SafeWallet опубликовал постмортемное обновление в марте 2025 года, в котором изложен криминалистический анализ самого крупного взлома в истории криптовалют.

Анализ SafeWallet в конечном итоге показал, что компьютер разработчика Safe был скомпрометирован хакерами, которые похитили токены сеанса Amazon Web Services разработчика, чтобы получить доступ к среде разработки компании и внедрить вредоносный код для атаки на Bybit.

Джеймсон Лопп, шифропанк и главный сотрудник службы безопасности компании по хранению биткоинов Casa, недавно забил тревогу об атаках с отравлением адресов BTC.

Расшифровка убытков, вызванных взломами и эксплоитами криптовалют в первом квартале 2025 года. Источник: Hacken

Атаки с отравлением генерируют для жертв адреса назначения, которые соответствуют первым четырем и последним четырем символам адреса из истории транзакций жертвы.

Затем злоумышленник отправляет транзакцию с вредоносного адреса на небольшую сумму, как правило, менее одного доллара, на цель, чтобы адрес отобразился в истории транзакций жертвы.

Если жертва не будет внимательно изучать весь адрес, она может ошибочно отправить средства на вредоносный адрес, который очень похож на адрес назначения.

Компания по кибербезопасности Cyvers подсчитала, что атаки с отравлением адресов привели к краже средств на сумму 1,2 миллиона долларов только в марте 2025 года.

Bitcoin

Bitcoin  Ethereum

Ethereum  Tether

Tether  USDC

USDC  TRON

TRON  Dogecoin

Dogecoin  Cardano

Cardano  Bitcoin Cash

Bitcoin Cash  Monero

Monero  LEO Token

LEO Token  Chainlink

Chainlink  Stellar

Stellar  Zcash

Zcash  Litecoin

Litecoin  Hedera

Hedera  Dai

Dai  Cronos

Cronos  OKB

OKB  Ethereum Classic

Ethereum Classic  KuCoin

KuCoin  Cosmos Hub

Cosmos Hub  Algorand

Algorand  VeChain

VeChain  Dash

Dash  Tezos

Tezos  TrueUSD

TrueUSD  IOTA

IOTA  Decred

Decred  NEO

NEO  Basic Attention

Basic Attention  Qtum

Qtum  Ravencoin

Ravencoin  0x Protocol

0x Protocol  Waves

Waves  Ontology

Ontology  Pax Dollar

Pax Dollar  Lisk

Lisk  Huobi

Huobi  Bitcoin Gold

Bitcoin Gold  NEM

NEM  Augur

Augur